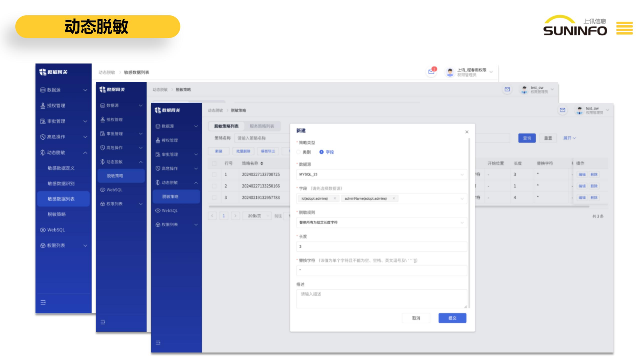

数据网关DG的动态脱敏**在于其高度灵活和精细化的策略配置能力。它支持通过动态脱敏策略配置功能,针对不同的敏感数据类型(如个人信息、财务数据、商业机密)甚至具体到某个表的关键字段,设定差异化的***规则。例如,可以对身份证号进行部分掩码,对手机号中间四位打星号,而对姓名进行全假名替换。更进一步,其类...

- 品牌

- Suninfo,InforCube

- 型号

- InforCube-DG

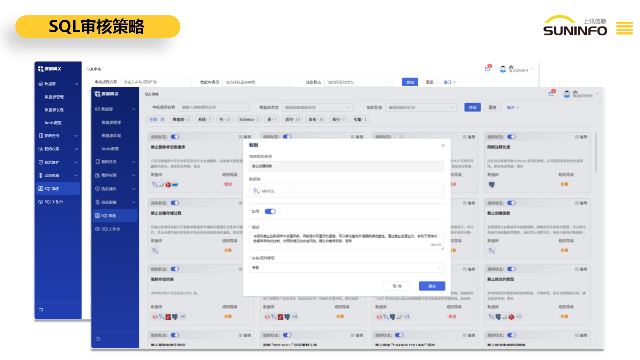

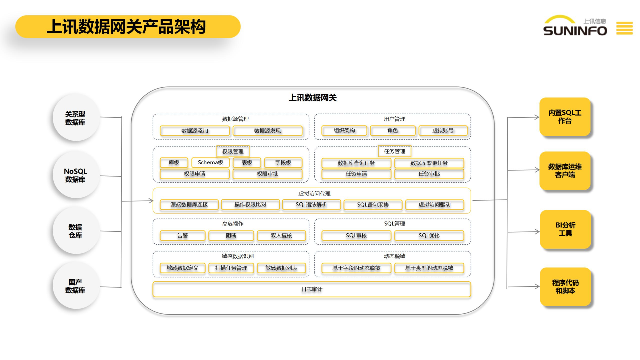

为了降低数据库操作的合规风险,企业应该建立健全的数据安全管理制度,包括规范数据处理流程、加强安全培训教育、实施严格的权限控制和访问审计、采用先进的加密技术等措施,确保数据的合规性和安全性,维护用户权益和企业的声誉。上海上讯信息技术股份有限公司自主研发的数据网关DG通过对数据库操作人员的细颗粒度权限管控、敏感数据动态脱敏、SQL审核、高危操作管控等,实现运维过程中的事前预防、事中管控和事后审计,为数据库管理者提供简单高效的数据管控解决方案,满足内部数据安全保护需求和外部监管要求。为提高操作效率,上讯数据网关DG支持根据模板批量导入脱敏策略,简化大量配置脱敏策略的流程。深度学习技术

可配置化的任务参数:为了适应不同的需求,数据网关 DG 支持自定义敏感数据识别任 务的并发数、采样次数、采样范围等参数的配置,以更好地适应不同的业务场景。 定时执行任务:数据网关 DG 提供直观易用的定时执行任务的设置,以确保定期对敏感 数据进行识别,降低潜在风险。 多数据源任务配置:为了数据安全管理,数据网关 DG 支持配置多数据源敏感数据识别任务,确保在不同数据源中都能有效地发现潜在的敏感数据。 结果打标与管理:在任务结果中,数据网关 DG 支持对已识别的敏感数据类型进行打标确认,以便进行更为精细的敏感数据管理。 任务重启与历史查看:数据网关 DG 支持重新发现任务,同时通过历史记录查看已执行任务的详细信息。简化大规模数据源配置流程上讯数据网关DG可实现整体的性能监控,关注节点的关键指标。

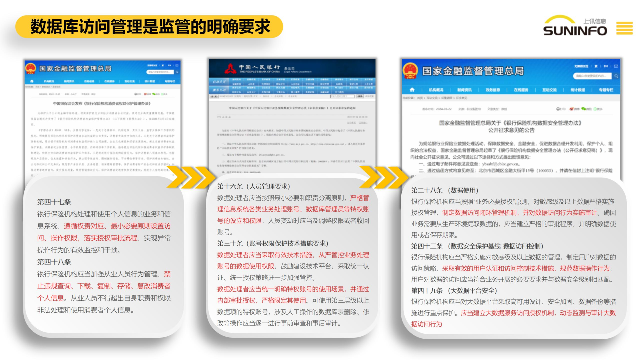

数据安全法和个人信息保护法等相关法律法规,对数据处理活动提出了明确的规定和要求,为了降低数据库操作的合规风险,企业应该建立健全的数据安全管理制度,包括规范数据处理流程、加强安全培训教育、实施严格的权限控制和访问审计、采用先进的加密技术等措施,确保数据的合规性和安全性,维护用户权益和企业的声誉。上讯数据网关 DG 通过对数据库访问人员的细颗粒度权限管控、敏感数据分类分级、敏感数据动态脱敏等,实现运维过程中的事前预防、事中管控和事后审计,为数据管理者提供简单高效的数据管控解决方案,满足内部数据安全保护需求和外部监管要求。助力企业数据安全建设。

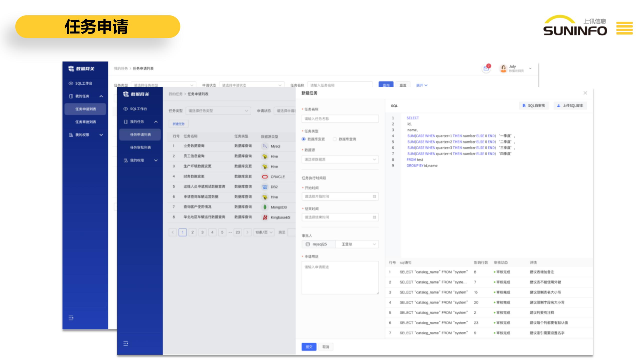

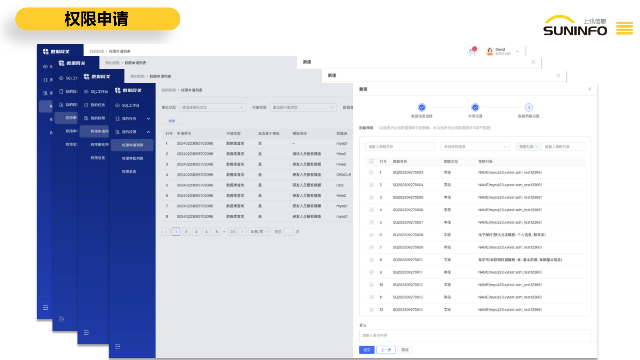

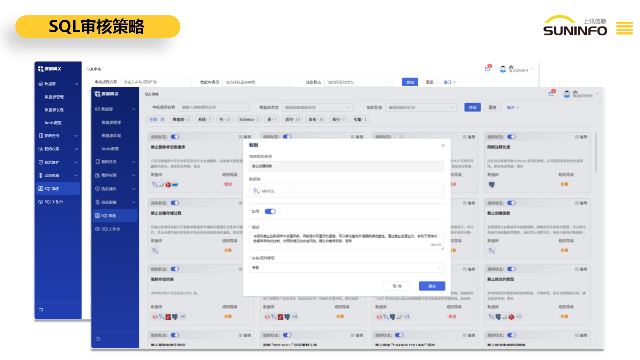

数据库查询多,缺少精细化权限控制:企业内部不同部门和角色需要访问数据库进行数据查询和操作,但目前缺乏精细化的权限控制机制。往往是采用统一的账号密码方式进行数据库访问,难以实现对不同用户的数据访问权限进行精确控制。这导致了一些敏感数据可能被未授权的人员访问,存在数据泄露和安全风险。因此, 建立细颗粒度的权限控制机制,根据用户角色和需求对数据访问权限进行精确控制是必不可少的。上讯数据网关细颗粒度权限授权与申请功能可实现,审批流程的灵活性,字段级别权限划分,数据下载权限的精细管控,临时提权的应用场景,批量权限管理,权限回收与状态修改等。上讯数据网关DG通过对于用户 SQL 语句的解析实现用户操作的细粒度权限管控。

企业根据数据安全法第二十七条的规定,开展数据处理活动的企业应建立健全全数据流程安 全管理制度,组织开展数据安全教育培训,并采取相应的技术措施和其他必要措施,以保障数据安全。上讯数据网关 DG 通过对数据库访问人员的细颗粒度权限管控、敏感数据分类分级、敏感数据动态脱敏等,实现运维过程中的事前预防、事中管控和事后审计, 为数据管理者提供简单高效的数据管控解决方案,满足内部数据安全保护需求和外部监管要求。助力企业数据安全建设。上讯数据网关DG有高危 SQL 操作管控功能。上讯数据网关哪里有卖的

上讯数据网关DG支持自定义敏感数据级别和类别,以满足特定业务和合规需求。深度学习技术

敏感数据多,缺少敏感数据保护手段:随着数据安全意识的提高,对于敏感数据的保护 需求也日益迫切,但当前缺乏有效的敏感数据保护手段。企业内部存在大量敏感数据, 如个人身份信息、财务数据等,但在数据的采集、存储、传输和处理过程中, 往往缺乏相应的加密、脱敏、掩码等保护措施。这使得敏感数据容易受到未经授权的访问和窃取, 对企业的数据安全构成了严重威胁。因此,建立完善的敏感数据保护手段,加强对敏感数据的保护和管控,是当前亟需解决的问题。上海上讯信息技术股份有限公司自主研发的数据网关DG通过对数据库操作人员的细颗粒度权限管控、敏感数据动态脱敏、SQL审核、高危操作管控等,实现运维过程中的事前预防、事中管控和事后审计,为数据库管理者提供简单高效的数据管控解决方案,满足内部数据安全保护需求和外部监管要求。深度学习技术

- 申请流程 2026-05-22

- 上讯数据网关现价 2026-05-22

- 数据智能平台易于部署 2026-05-22

- 字段级别权限划分 2026-05-22

- 国际上讯数据网关包括 2026-05-22

- 信息化上讯数据网关售价 2026-05-22

- 提供上讯数据网关优势 2026-05-22

- 怎样上讯数据网关优势 2026-05-22

- 如何上讯数据网关销售 2026-05-22

- 创新上讯数据网关介绍 2026-05-22

- 为什么上讯数据网关以客为尊 2026-05-22

- 一站式上讯数据网关产品介绍 2026-05-22

-

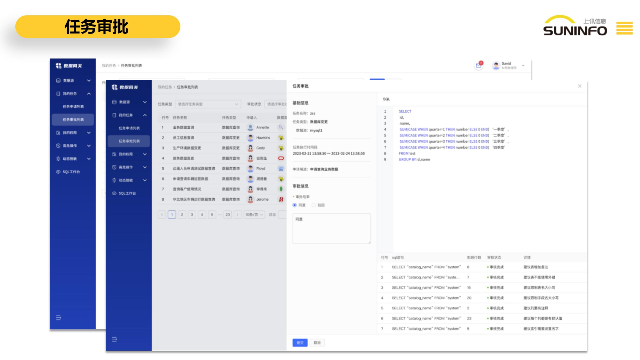

一站式上讯数据网关生产企业 2026-05-22 20:17:05数据网关DG将权限视为一个动态的生命周期,并提供了覆盖申请、审批、使用、回收的全流程管理能力。流程始于审批流程的灵活性,它引入的工单模式,无论是领导主动授权还是员工主动申请,都确保了每一次权限的获取都有迹可循、有据可查,并且可以精细控制访问时间段和应用范围。在权限使用过程中,便捷的权限模板管理简化了...

-

什么是上讯数据网关大概是 2026-05-22 22:02:18上海上讯信息技术股份有限公司自主研发的数据网关DG通过对数据库操作人员的细颗粒度权限管控、敏感数据动态脱敏、SQL审核、高危操作管控等,实现运维过程中的事前预防、事中管控和事后审计,为数据库管理者提供简单高效的数据管控解决方案,满足内部数据安全保护需求和外部监管要求。为了降低数据库操作的合规风险,企...

-

事中管控 2026-05-22 21:03:03上讯信息的自研产品数据网关DG致力于构建覆盖数据访问全生命周期的安全防线。在事前,通过细颗粒度的权限规划与SQL审核,从源头上预防违规操作;在事中,依托对SQL语句的实时解析与管控,执行动态脱敏并阻断高危行为;在事后,则提供***、可追溯的操作日志,以满足审计与合规要求。通过这三个阶段的紧密衔接,D...

-

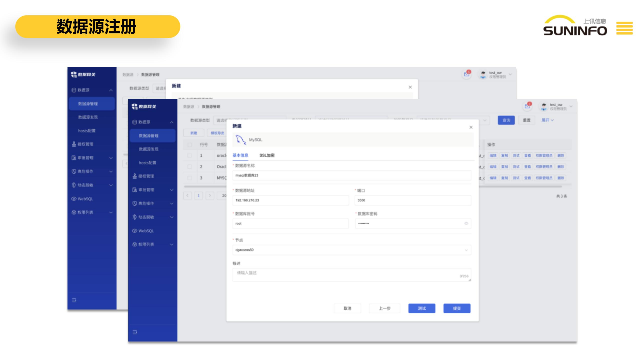

信息化上讯数据网关五星服务 2026-05-22 21:03:07上讯数据网关DG,是将安全与稳定置于数据源管理的**。访问控制管理构筑了精细化的安全防线,通过限定客户端、账号、IP的多重组合,确保数据库访问权限的**小化原则。连通性测试功能则在配置后或定期对数据源进行“健康检查”,及时暴露网络或认证的问题,防患于未然。结合便捷的域名通信管理(通过hosts配置域...

-

怎样上讯数据网关优势

2026-05-22 -

如何上讯数据网关销售

2026-05-22 -

创新上讯数据网关介绍

2026-05-22 -

为什么上讯数据网关以客为尊

2026-05-22 -

一站式上讯数据网关产品介绍

2026-05-22 -

为什么上讯数据网关怎么收费

2026-05-22 -

创新上讯数据网关单价

2026-05-22 -

提供上讯数据网关报价

2026-05-22 -

本地上讯数据网关信息中心

2026-05-22