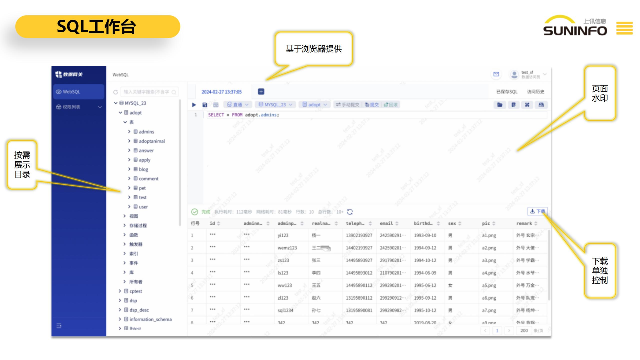

数据网关DG的操作日志及审计功能并非孤立存在,而是与其整体安全策略共同构成了一个持续改进的安全治理闭环。这个闭环始于策略的执行与监控:当一条高危SQL被阻断时,其详细信息会立即被记录在查看高危操作记录中;当用户在SQL工作台进行操作时,其全过程被录像功能完整捕获。所有这些都是审计分析的输入。在审计阶...

- 品牌

- Suninfo,InforCube

- 型号

- InforCube-DG

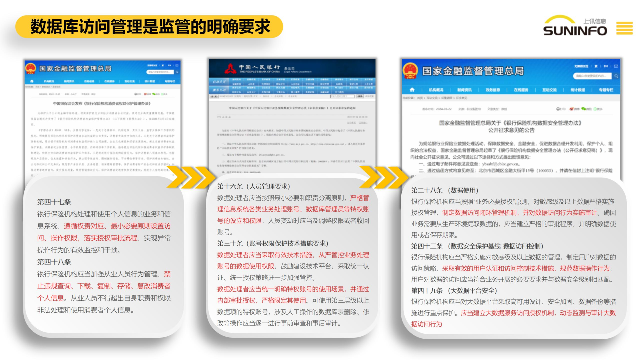

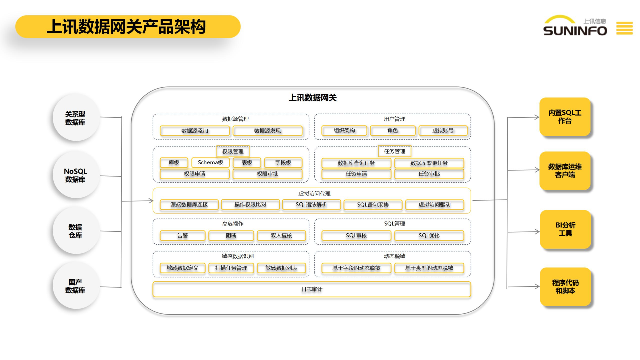

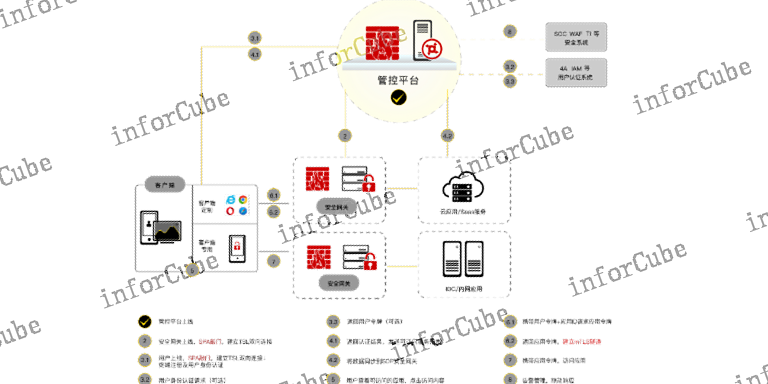

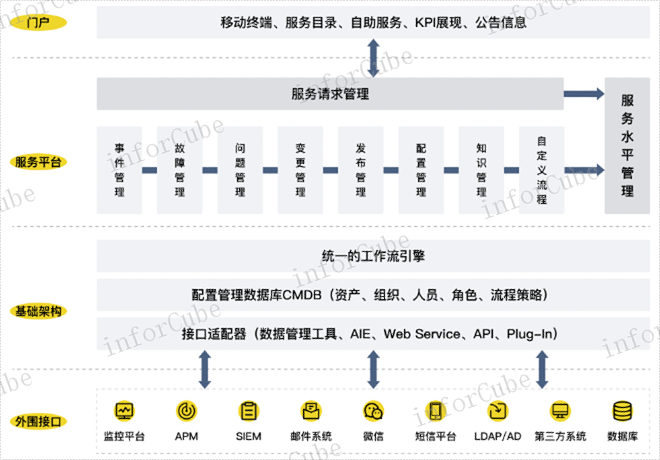

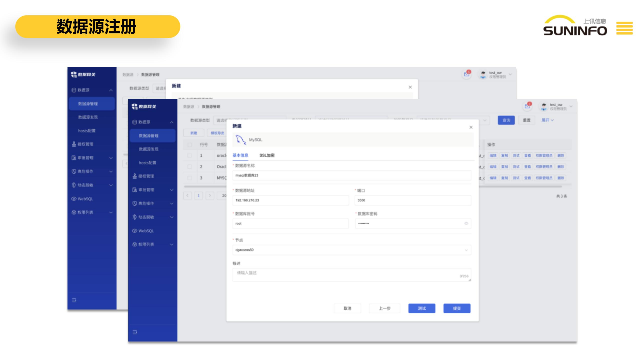

根据个人信息保护法第五十一条的规定,个人信息处理者应根据个人信息的处理目的、方式、种类以及可能存在的安全风险等,防止未经授权的访问以及个人信息的泄露、篡改、丢失。如果企业在数据库操作中未能合理确定个人信息处理的操作权限,或者没有采取有效的措施来防止未经授权的访问和个人信息的泄露、篡改、丢失,就存在严重的合规风险。个人信息的泄露或丢失不仅可能对用户的权益造成损害,也可能导致企业面临法律诉讼和信任危机。上海上讯信息技术股份有限公司自主研发的数据网关DG通过对数据库操作人员的细颗粒度权限管控、敏感数据动态脱敏、SQL审核、高危操作管控等,实现运维过程中的事前预防、事中管控和事后审计,为数据库管理者提供简单高效的数据管控解决方案,满足内部数据安全保护需求和外部监管要求。上讯数据网关DG提供数据访问行为的日志记录,满足内部审计和外部合规的要求。辅助上讯数据网关售价

SQL语句审计:数据网关DG可支持对SQL语句的访问事件进行审计,此审计应包括所有SQL操作行为、访问者信息、访问方式以及执行状态等详细信息,确保每个数据库操 作都能被追溯和审计。 会话日志查看:数据网关DG可记录所有会话日志,包括用户在何时访问了什么数据库,监控平台中所有的用户活动,及时发现潜在的异常行为。 分类分级日志:审计员可以查看用户进行分类分级的所有操作。这包括用户对字段类别进行确认、否认、待定等操作的记录。通过分类分级日志功能,审计员可以跟踪用户对敏感 数据的操作,保证数据的安全性和隐私保护。提供上讯数据网关厂家价格上讯数据网关DG实现运维过程中的事前预防、事中管控和事后审计。

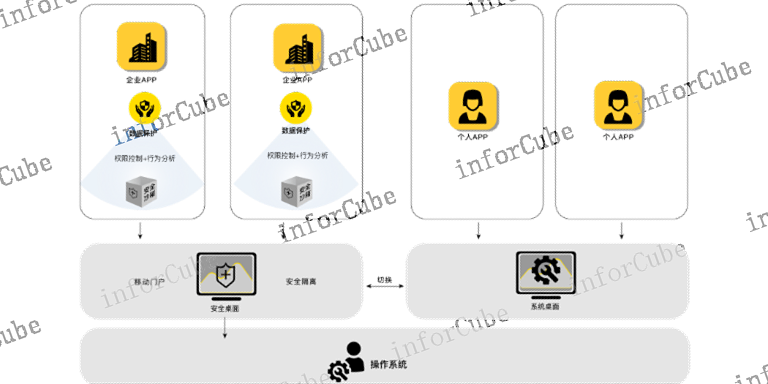

内部员工或外部黑客越权访问数据库,可能导致数据的丢失、篡改、泄露等严重后果,不仅会影响企业的正常运营,还会对客户的隐私权和数据安全造成严重威胁。为了防范这些风险, 企业需要采取严格的数据安全措施,上讯数据网关 DG 通过对数据库访问人员的细颗粒度权限管控、敏感数据分类分级、敏感数据动态脱敏等,实现运维过程中的事前预防、事中管控和事后审计, 为数据管理者提供简单高效的数据管控解决方案,满足内部数据安全保护需求和外部监管要求。

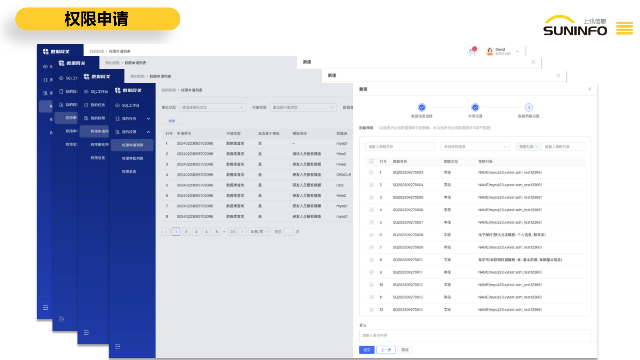

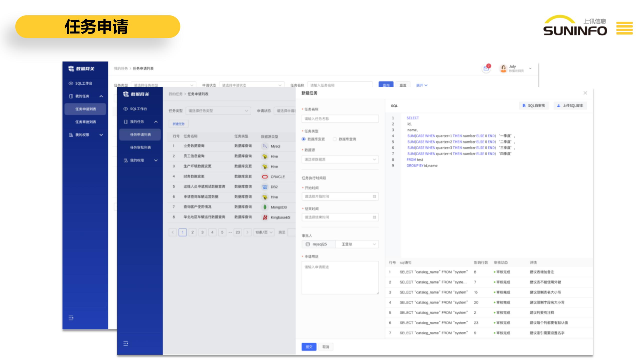

数据网关DG是数据库管理的工具,具有一些功能特点,以强化权限管理,确保数据的安全性和可控性。 审批流程的灵活性:数据网关 DG 引入工单模式,实现完备的审批、申请流程, 包括被动式审批授权和主动式申请授权,并支持对提交的申请进行同意、驳回等操作, 确保审批流程能够高效运转。 字段级别权限划分:数据网关 DG 支持对数据访问权限进行字段级别的划分,通过增、删、改、查等权限, 对数据访问者进行细颗粒度的权限管控,遵循小权限原则,确保数据访问者只能访问自身权限的数据源。上讯数据网关DG有数据库操作日志审计功能。

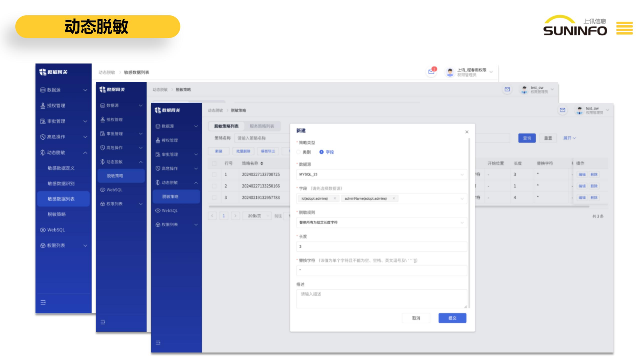

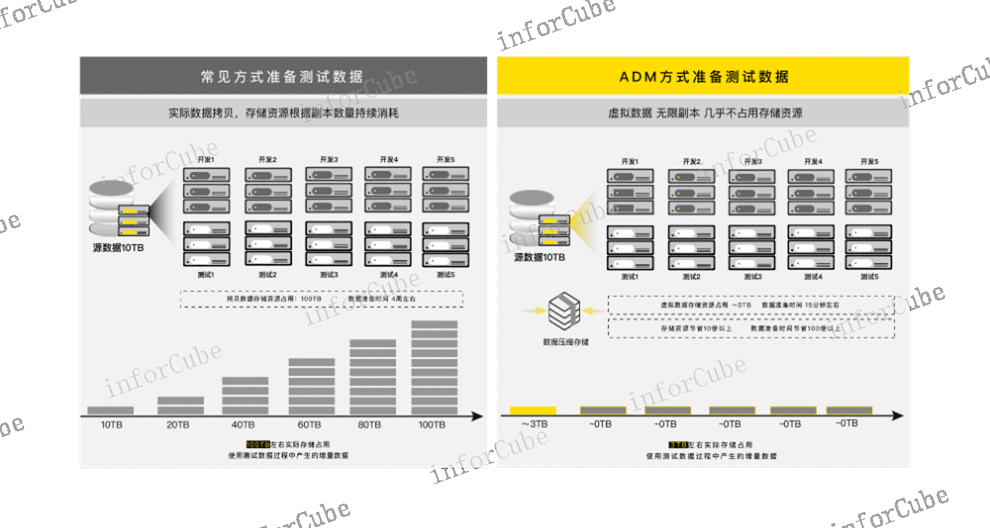

敏感数据多,缺少敏感数据保护手段:随着数据安全意识的提高,对于敏感数据的保护需求也日益迫切,但当前缺乏有效的敏感数据保护手段。企业内部存在大量敏感数据, 如个人身份信息、财务数据等, 但在数据的采集、存储、传输和处理过程中, 往往缺乏相应的加密、脱敏、掩码等保护措施。这使得敏感数据容易受到未经授权的访问和窃取,对企业的数据安全构成了严重威胁。上讯数据网关可及时发现数据资产中的敏感数据类型,建立更大范围高效的数据安全管理体系。包括自定义敏感数据类别和级别,任务调度与高效并发执行,可配置化的任务参数,定时执行任务,多数据源任务配置,结果打标与管理,任务重启与历史查看,动态脱敏策略配置,批量导入脱敏策略,动态脱敏API接口,脱敏后数据关联性和可用性,动态脱敏效果展示等上讯数据网关DG提供细致的数据下载审批机制,确保只有合适的人员获得敏感数据的下载权限。什么是上讯数据网关怎么收费

上讯数据网关DG通过增、删、改、查等权限,对数据访问者进行细颗粒度的权限管控。辅助上讯数据网关售价

数据库查询多,缺少精细化权限控制:企业内部不同部门和角色需要访问数据库进行数据查询和操作,但目前缺乏精细化的权限控制机制。往往是采用统一的账号密码方式进行数据库访问,难以实现对不同用户的数据访问权限进行精确控制。这导致了一些敏感数据可能被未授权的人员访问,存在数据泄露和安全风险。因此, 建立细颗粒度的权限控制机制,根据用户角色和需求对数据访问权限进行精确控制是必不可少的。上讯数据网关细颗粒度权限授权与申请功能可实现,审批流程的灵活性,字段级别权限划分,数据下载权限的精细管控,临时提权的应用场景,批量权限管理,权限回收与状态修改等。辅助上讯数据网关售价

- 分类分级 2026-03-12

- 上讯数据网关供应商 2026-03-12

- 为什么上讯数据网关哪里来 2026-03-11

- 哪些上讯数据网关答疑解惑 2026-03-11

- 为什么上讯数据网关 2026-03-11

- SQ审核 2026-03-11

- 警报通知 2026-03-11

- 本地上讯数据网关产品介绍 2026-03-11

- 为什么上讯数据网关概况 2026-03-11

- 批量导入数据源 2026-03-11

- 创新上讯数据网关平台资质 2026-03-11

- 本地上讯数据网关报价 2026-02-25

-

创新上讯数据网关怎么样 2026-02-25 21:04:22数据雷达提供了多种分类分级算法,包括AI大模型算法、正则算法、字典算法和应用算法,旨在满足用户不同的分类需求,提高数据分类的准确性和效率。字典算法:(1)预定义字典算法支持:用户可以根据预先定义好的字典算法对数据进行分类分级。这些字典可以包括行业标准术语、关键词、敏感词等,帮助用户快速对数据进行...

-

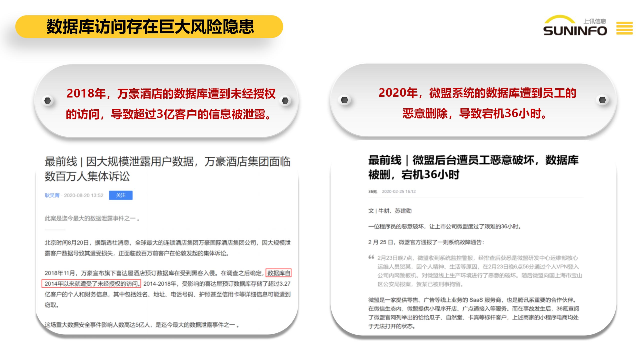

为什么上讯数据网关售价 2026-02-25 20:18:24数据库操作的安全风险是当今企业面临的严峻挑战之一。在2020年的微盟系统事件中,一名内部员工利用其权限,对数据库进行了恶意删除操作,导致整个系统宕机长达36小时。这次事件不仅使得企业在36小时内无法正常运营,造成了巨大的经济损失,更重要的是,微盟的声誉也受到了严重的影响,客户对其信任度受到了严重挑战...

-

哪个上讯数据网关欢迎选购 2026-01-15 14:02:36数据网管在保障网络合规性方面承担着重要责任。随着法律法规对数据保护和网络安全的要求日益严格,企业必须确保其网络运营符合相关规定。数据网管需要了解并遵守诸如数据隐私法、网络安全法等法律法规的要求。他们要确保企业收集、存储和处理数据的方式合法合规,保护用户的个人信息。在网络设备的配置和管理方面,也要...

-

为什么上讯数据网关服务电话 2026-01-15 15:02:36数据网关DG的高危操作管控功能,是其细粒度权限管理体系的自然延伸和强化。它允许管理员在常规的增、删、改、查权限之上,设定更严格的安全边界。例如,一个用户可能被授予了对某张财务数据表的查询权限,但管理员可以通过高危操作配置,特别指定其中的“金额”字段的导出操作作为高危行为,并设置为需要复核或直接阻断。...