- 品牌

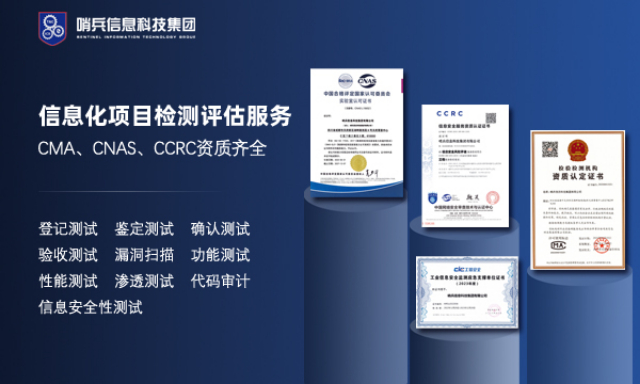

- 哨兵科技

- 安全质量检测类型

- 代码审计

- 所在地

- 北京,深圳,成都,杭州,南京,天津,武汉,重庆,安徽,上海,广州,贵州,辽宁,江西,河北,宁夏,河南,青海,湖北,山东,山西,湖南,甘肃,广西,江苏,四川,陕西,吉林,内蒙古,浙江,云南,新疆,西藏,海南,福建,广东,黑龙江

- 检测类型

- 安全质量检测

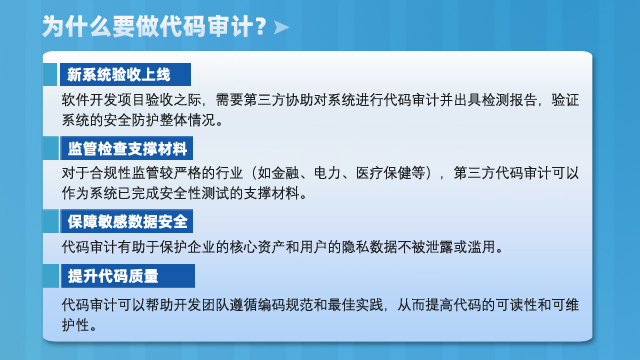

企业做代码审计可以明确安全隐患点,从整套源码切入蕞终明确至某个威胁点并加以验证提高安全意识有效督促管理人员杜绝任何一处小的缺陷,从而降低整体风险提升开发人员安全技能通过审计报告,以及安全人员与开发人员的沟通,开发人员更好的完善代码安全开发规范第三方代码审计的计费通常基于几个关键因素:审计的代码量、代码的复杂度、专业技能要求、紧急程度、风险管理需求、以及服务的定制化程度。例如,对于较大的代码库或包含多种编程语言和框架的项目,审计费用可能会更高。同时,如果需要高级安全工程师参与,或者要求快速完成,费用也会相应增加。服务提供商通常会根据这些因素估计所需工作量,并据此制定费用计划。合规性审计:确保代码符合相关的法律法规和行业标准,如隐私保护、数据安全和网络安全等方面的要求。苏州第三方代码审计安全测试公司哪家好

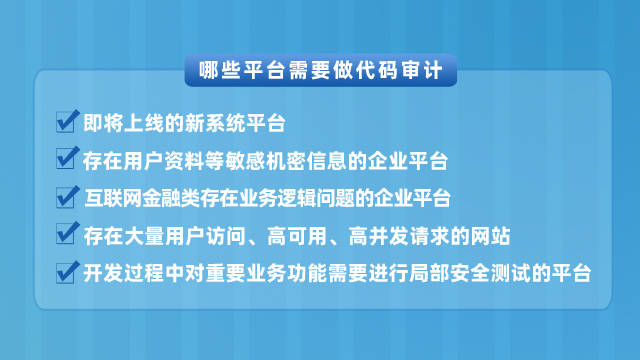

代码审计是一种以发现程序错误,安全漏洞和违反程序规范为目标的源代码分析。它是防御性编程范例的一个组成部分,它试图在软件发布之前减少错误。C+和C++源代码是最常见的审计代码,因为许多稿级语言具有较少的潜在易受攻击的功能,比如Python。99%的大型网站以及系统都被拖过库,泄漏了大量用户数据或系统暂时瘫痪。此前,某国机场遭受勒索软件袭击,航班信息只能手写。提前做好代码审计工作,比较大的好处就是将先于hei客发现系统的安全隐患,提前部署好安全防御措施,保证系统的每个环节在未知环境下都能经得起攻击挑战。南京第三方代码审计评测价格动态分析工具在应用程序运行时进行检查,能够识别运行时错误和安全漏洞。

拿到软件测试报告后,报告的有效期可以持续多久呢?首先,我们需要明确的是,软件测试报告并无固定的有效期,而是受到多种因素的影响。其中蕞主要的因素就是待测试的软件系统的更新情况和测试内容的变化。在常规情况下,只要被测软件没有发生更新,测试内容保持不变,那么软件测试报告就可以被认为是长期有效的。但在实际情况中,我们需要根据被测软件的更新情况和测试内容的变化来重新评估测试报告的有效性。同时,在使用软件测试报告时,我们还需要考虑特定平台或法规或行业标准是否规定了报告的有效期,以确保报告的合规性和有效性。

代码审计报告用途:1、质量验收:审计报告可以提供代码质量的证据,帮助开发团队确保软件满足预开发的质量标准2、软件产品上线前安全性评估:通过审计可以发现代码中的安全漏洞,如SQL注入、跨脚本攻击等,从而在产品上线前进行修复3、软件产品合规性证明:确保代码遵守相关的法律法规和行业标准,例如数据保护法规。4、风险评估:通过代码审计报告,可以评估软件产品的风险等级,发现可能的风险点和漏洞,从而采取相应的措施降低风险。通过采用合适的工具和最佳实践,开发团队可以更有效地实施代码审计,保护用户数据和企业资产。

哨兵科技(西南实验室)代码审计的流程:1.明确审计目标和范围:在开始审计之前,首先要明确我们要检查什么。比如,目标是发现安全漏洞,范围可能是一个特定的应用程序或者代码库。2.制定审计计划:根据目标和范围,制定一个详细的计划。这个计划包括审计的方法、时间安排和资源分配。方法可以是手动审查,也可以使用自动化工具。3.实施审计:按照计划进行代码审计,并记录所有发现的问题。这可能包括对源代码的逐行审查、对函数和方法的分析,以及安全最佳实践的遵守情况。4.问题分析和报告:对发现的问题进行分析,确定问题的严重性和影响范围。然后编写报告,列出所有发现的问题和建议的修复措施。报告要清晰、简洁,并包含所有必要的信息和建议。5.问题修复和复查:根据报告中的建议,修复发现的问题并复查以确保问题已被正确修复。这可能包括重新运行自动化工具、手动审查等。6.总结和反馈:在完成代码审计后,总结整个过程并反馈给相关人员。这可能包括对发现的问题的总结、修复措施的总结、最佳实践的建议等。人工审计通过模拟各种攻击场景,对代码中的关键函数、入口点、爆发点进行审查,找出工具漏扫部分缺陷。杭州第三方代码审计测试公司

代码审计工具的使用,提高了审计的效率和准确度,从而加快了代码审计报告的出具时间。苏州第三方代码审计安全测试公司哪家好

代码审计的最佳实践:建立代码审计标准:定义代码审计的标准和规则,以确保所有审计工作都按照统一的标准进行。这可能包括对特定编程语言的规则、安全最佳实践的遵守情况等。培训开发人员:为开发人员提供相关的培训,以确保他们了解如何遵守最佳实践、避免常见错误和漏洞等。定期进行代码审计:定期进行代码审计以确保及时发现和修复潜在的问题和漏洞。这可能包括定期进行自动化工具扫描、手动审查等。保持审计工具的更新:保持代码审计工具的更新以确保它们能够发现更新的漏洞和问题。建立问题跟踪和报告机制:建立问题跟踪和报告机制以确保所有发现的问题都被正确记录和处理。这可能包括使用问题跟踪工具、定期生成报告等。苏州第三方代码审计安全测试公司哪家好

在源代码审计过程中,我们经常会遇到以下几种常见的安全漏洞:1.SQL注入:攻击者通过在用户输入中注入恶意的SQL语句,实现对数据库的非法访问和操作。2.跨站脚本攻击(XSS):攻击者将恶意脚本注入到网页中,当其他用户访问该页面时,恶意脚本会在用户浏览器中执行,窃取用户信息或进行其他非法操作。3.文件包含漏洞:攻击者利用程序中的文件包含功能,访问服务器上的敏感文件或执行恶意代码。4.权限控制漏洞:程序中的权限控制不严格,导致攻击者可以越权访问或操作其他用户的资源。程序的安全性是否有保障很大程度上取决于程序代码的质量,而保证代码质量快捷有效的手段就是源代码审计。软件代码审计哪家好在代码审计过程中,...

- 石家庄代码审计评测机构 2026-05-12

- 口碑好的代码审计一行多少钱 2026-05-11

- 贵阳代码审计安全检测报告 2026-05-11

- 西安代码审计评测多少钱 2026-05-11

- 福州第三方代码审计检测公司哪家好 2026-05-11

- 武汉代码审计安全检测机构哪家好 2026-05-06

- 石家庄第三方代码审计安全测试服务 2026-05-06

- 苏州代码审计测试服务 2026-05-06

- 武汉第三方代码审计检测服务 2026-05-06

- 南京源代码审计 2026-05-06

- 青岛第三方代码审计安全评测多少钱 2026-05-06

- 第三方代码审计报告费用 2026-05-06

- 哈尔滨代码审计安全测试多少钱 2026-05-06

- 太原第三方代码审计安全检测费用 2026-05-06

- 代码审计一行多少钱 2026-05-06

- 呼和浩特第三方代码审计检测公司哪家好 2026-05-06

- 成都第三方信息安全测试哪家好 05-11

- 哪里有信息化系统验收检验检测 05-11

- 信息化系统安全测试哪家好 05-11

- 口碑好的代码审计一行多少钱 05-11

- 贵阳代码审计安全检测报告 05-11

- 信息化平台检测哪家好 05-11

- 成都信息化系统测评 05-11

- 信息化平台安全检测 05-11

- 河南信息安全测试服务哪家好 05-11

- 第三方小程序个人信息合规检测机构 05-11