- 品牌

- 哨兵科技

- 服务项目

- 软件信息安全测试

- 服务地区

- 全国

- 提供发票

- 是

- 营业执照

- 是

- 专业资格证

- 是

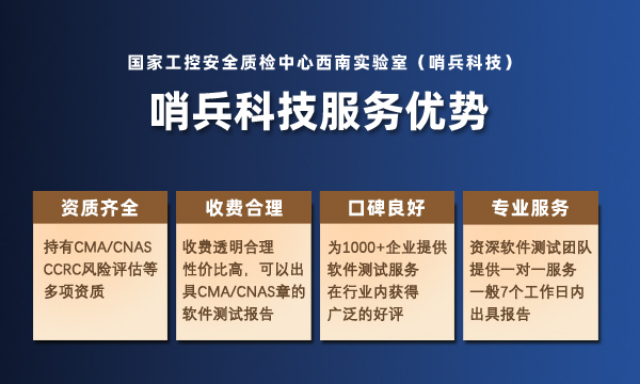

看一家软件测试机构是否靠谱,主要还是要从机构的资质证书、服务经验与质量、出报告的周期这三大方面来评估。通过查询可以知道,哨兵信息科技集团有限公司(哨兵科技)具备软件测试机构必备的CNAS、CMA资质,其资质的认可范围,除了通用应用软件的测评外,还专JIA,在各个行业内具有良好的口碑和信誉。出具报告的周期一般为7个工作日内,具体根据项目情况有不同,能够快速高效地安排测试进度,出具检测报告等。 除了软件测评必备的资质外,还具备ISO27001、ISO20000、ISO19001质量管理体系认证证书等。总之,综合评估下哨兵科技能与各种类型的项目做匹配,提供有保障的测试服务。哨兵科技是测试能力和水平已经得到了我国和国际认可。成都信息安全测试多少钱

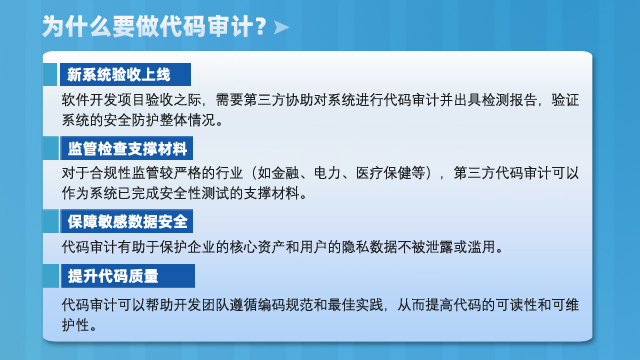

代码审计不是“事后补救”,而是从源头阻断漏洞的安全防线,它能在软件上线前,揪出那些隐藏的暗雷,避免因一行代码毁掉整个项目。 作为专业的软件测评机构,哨兵信息科技集团有限公司(哨兵科技)执行了多种语言类型的软件代码审计项目。根据过往的项目经验,针对目前软件开发常用且主流的编程语言PHP、Java、Python,我们分享一下代码审计中容易遗漏的高危漏洞。 PHP代码审计:警惕“执行类漏洞” PHP因语法灵活、开发效率高,成为Web开发的热门选择,但也因“宽松的语法规则”埋下不少安全隐患,其中“代码执行漏洞”和“文件上传漏洞”需要着重关注。 Java代码审计:重点防范“框架漏洞”与“逻辑缺陷” Java因跨平台性和强类型特性,在企业级应用中大量使用,但随着Spring、MyBatis等框架的普及,“框架配置漏洞”和“业务逻辑漏洞”成为代码审计的重点。 Python代码审计:聚焦“注入漏洞”与“依赖包风险” Python凭借简洁的语法和丰富的库,在数据分析、Web开发等领域广泛应用,但“SQL注入漏洞”和“第三方依赖包漏洞”是审计中的高频问题。四川口碑好的信息安全测试机构如何选哨兵科技遵循GBT25000、 GDW10597和GDW10929标准进行电力系统安全评估与测试。

软件测评机构的渗透测试通常可以提供两种服务方式:自主式渗透测试和交互式渗透测试,它们的区别在于测试中的互动程度及所用方法。 1.自主式渗透测试是由测试人员独自进行,不需要客户参与。测试人员依据基础信息(如域名、IP地址等),在不了解目标系统内部的情况下,模拟黑帽子发起攻击,对系统进行多角度的深入检测,并提交详细的测试报告。 2.交互式渗透测试则需要客户的配合参与。测试人员会先获取目标系统的详细信息(源代码、数据库结构、网络拓扑等)再测试。客户也可以在测试过程中提供相关信息或与测试人员保持沟通,以提升测试的针对性和准确性。

恶意代码排查与信息安全应急响应均是网络安全领域的关键技术活动,它们都与安全事件相关,但二者在定位、范围、流程等方面存在差异。恶意代码排查是针对“恶意代码”这一特定威胁的专项排查分析工作,从而实现除掉与隐患修复。而应急响应是覆盖全类型网络安全事件的系统性处置体系。 在网站入侵、挂马或服务器被非法登录等网络安全事件发生后,常见潜在问题包括内部是否还有其他系统同样被攻击,是否潜伏着恶意程序或已被远程控制。此时,恶意代码排查的必要性就凸显出来。通过实施恶意代码排查,我们可以准确发现隐藏的病毒、木马、后门等恶意代码,保证当前系统不再存在任何恶意代码程序的隐患。 应急响应的目标是快速处理已发生的安全事件,降低事件对业务的影响,恢复系统正常运行,并建立长效防护机制。 应急响应是以发生安全事件为前提,针对事件内容处理直接涉及的对象,注重短时间内控制事件范围,兼顾技术修复、业务延续、合规要求与长期防护。而恶意代码排查,不要求短时间内完成,更多地是需要对服务器、系统进行逐一检查和分析,解决恶意代码带来的直接问题,不涉及其他类型安全事件的处置。电力系统软件的安全漏洞种类多且涉及多个层面。建议严格遵循相关标准开发并定期进行漏扫、渗透和代码审计。

ISO/IEC 27001体系标准是一种信息安全管理框架,前身是英国的BS7799标准,由英国标准协会(BSI)于1995年提出,并于1999年重新修订。ISO/IEC 27001标准于2005年被国际标准化组织(ISO)采纳并发布,成为国际标准。目前,其新版本为ISO/IEC 27001:2022,于2022年10月发布。2022版与2013版对比,主要有以下变化: 标题变更:由《信息技术-安全技术-信息安全管理体系要求》改为《信息安全-网络安全-隐私保护-信息安全管理体系要求》。 内容调整:增加了6.3变更计划,对9.2内部审计和9.3管理评审进行了调整,对第10章两个子条款的顺序进行了互换,其他个别条款进行了微调。 控制框架结构重构:将原来的14个安全控制域合并为人员、物理、技术、组织四大主题,控制项从114个减少到93个。 新增控制项:主要集中在组织控制和技术控制两个主题,如威胁情报、云服务、业务连续性、数据安全、配置管理、信息删除、数据防泄漏等。 增加控制措施属性:对控制措施增加了5个属性,分别为控制类型、信息安全属性、网络概念、运营能力和安全域。第三方软件安全测评推荐哨兵信息科技集团有限公司(哨兵科技)!四川口碑好的信息安全测试机构如何选

缓冲区溢出是指程序向固定大小的缓冲区写入超出其容量的数据,导致数据溢出到相邻内存区域,覆盖关键数据。成都信息安全测试多少钱

哨兵科技通过多种技术以及测试工具完成渗透测试服务,流程如下: 1.测试准备:测试前充分了解客户需求、测试范围和时间、编写测试计划、设计测试用例等。 2.信息收集:测试人员利用工具和技术收集目标系统软硬件配置、版本信息、运行环境、网络拓扑结构、用户权限等信息,以便更好地制定攻击策略。 3.漏洞扫描:测试人员利用工具扫描目标系统,寻找潜在安全漏洞和弱点,为后续模拟攻击操作时提供攻击目标与位置。 4.模拟攻击:测试人员利用扫描出的潜在漏洞,对目标系统进行探测和渗透,验证漏洞是否可以被利用,以及造成的危害程度。 5.权限提升:如果渗透测试人员成功利用漏洞获取了一定权限,但这可能还不足以深度检测系统的安全性。此时测试人员就会提升权限操作,尝试获取更高权限,然后更深入地检查系统的安全性,发现那些在低权限下无法检测到的安全隐患。 6.回归测试:测试人员提交缺陷报告,客户根据缺陷报告中的建议,修复系统中的漏洞和弱点后,再次进行回归测试。 7.报告撰写:测试人员依据测试过程相关文档数据,编写测试报告。报告中包括发现的问题、漏洞详情、风险等级以及回归测试结果等。成都信息安全测试多少钱

甲方要求做软件安全测试时,代码审计、渗透测试、漏洞扫描都会覆盖常见的安全风险,比如SQL注入、跨站脚本(XSS)、弱口令等,只是发现方式不同。 想从根源堵漏洞:选源代码审计,适合重要系统、自研软件; 是从“内部视角”出发,直接审查软件的源代码,通过人工分析或工具辅助,挖掘代码逻辑漏洞、编码不规范及合规性问题,属于白盒测试。 想验证漏洞是否真能被攻击:选渗透测试,适合对外提供服务的Web系统、APP; 从“黑帽子视角”出发,模拟真实黑帽子的攻击行为,在不获取源代码的情况下,通过对软件外部接口、Web页面、服务器等发起测试,验证漏洞是否可被利用(如利用SQL注入获取数据库数据),属于“黑盒/灰盒...

- 山东信息安全测试机构如何选 2026-05-13

- 浙江信息安全测试 2026-05-13

- 四川CNAS资质信息安全测试是什么 2026-05-13

- 上海信息安全测试审查 2026-05-13

- 河南信息安全测试费用 2026-05-13

- 山西信息安全测试流程是什么 2026-05-13

- 江西代码审计信息安全测试 2026-05-13

- 广东信息安全测试价格 2026-05-12

- 天津信息安全测试机构如何选 2026-05-12

- 贵州信息安全测试哪家好 2026-05-12

- 第三方信息安全测试一行多少钱 2026-05-12

- 新疆代码审计信息安全测试 2026-05-12

- 江西信息安全测试方式有哪些 2026-05-12

- 成都第三方信息安全测试哪家好 2026-05-11

- 河南信息安全测试服务哪家好 2026-05-11

- 成都口碑好的信息安全测试用途 2026-05-11

- 浙江信息安全测试 05-13

- 杭州代码审计安全检测公司哪家好 05-13

- 四川CNAS资质信息安全测试是什么 05-13

- 代码质量评估费用 05-13

- 南昌第三方代码审计评测服务哪家好 05-13

- 软件源代码审查哪家好 05-13

- 上海信息安全测试审查 05-13

- 合肥代码审计检测多少钱 05-13

- 河南信息安全测试费用 05-13

- 山西信息安全测试流程是什么 05-13